Steigern Sie „Bring Your Own Device“-Programme, indem Sie ein Gleichgewicht zwischen IT-Sicherheit, Datenschutz und personenbezogenen Daten schaffen.

Die Entwicklung eines erfolgreichen BYOD-Programms (Bring Your Own Device) war in der Vergangenheit schwierig: Entweder werden die Geräte zu sehr verwaltet oder die Benutzer*innen werden zu wenig bedient. Die richtige Lösung ist jedoch auch für IT-Administrator*innen von Vorteil. Die IT-Abteilung kann sich ohne Reibungsverluste auf die kritischen Anforderungen des Unternehmens konzentrieren. Und die Benutzer*innen erhalten Komfort und Vertrautheit, ohne dass sich die IT-Abteilung einmischen muss.

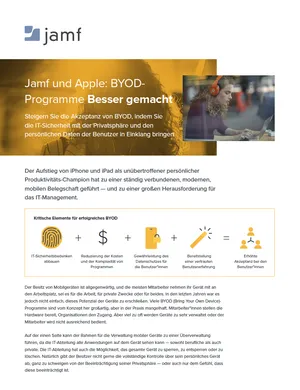

In unserem neu aktualisierten BYOD-Papier wird erläutert, wie BYOD-Programme durch ein ausgewogenes Verhältnis zwischen IT-Sicherheit und dem Schutz der Privatsphäre der Benutzer mehr Akzeptanz finden können. Ebenfalls enthalten:

- Warum BYOD-Programme gescheitert sind

- Wie BYOD mit Jamf und Apple ein Programm schafft, das sowohl Benutzer*innen als auch die IT-Abteilung begeistern wird

- Wie man Mitarbeiter*innen BYOD-Programme effektiv vermittelt

- Ein detaillierter Arbeitsablauf, wie Benutzer*innen ihre Geräte mit der kontogesteuerten Benutzerregistrierung in Jamf Pro einfach registrieren können