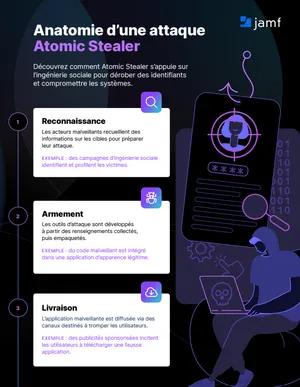

Un aperçu étape par étape de la chronologie et de la propagation des attaques par vol d’identifiants.

Les attaques de type Atomic Stealer suivent un schéma clair, du ciblage initial à la compromission à grande échelle, en passant par le vol d’identifiants. Les équipes informatiques et de sécurité ont tout intérêt à comprendre chaque étape afin d’arrêter les attaques au plus tôt.

Cette infographie décompose l’intégralité de la chaîne d’attaque pour vous aider à comprendre comment les acteurs de la menace passent de l’ingénierie sociale au vol de données et se déplacent latéralement dans les systèmes.

Vous allez découvrir :

- Les étapes clés d’une attaque Atomic Stealer, de la reconnaissance au passage à l’acte

- Comment les attaquants utilisent l’ingénierie sociale et des applications factices pour obtenir un premier accès

- Le point de capture des identifiants et les méthodes de peristance

- Comment l’attaque se propage à l’ensemble des systèmes par le biais d’activités de commandement et de contrôle

Explorez l’infographie pour comprendre le fonctionnement des attaques Atomic Stealer et réduire les risques.